네트워크 - 암호와 시스템 보안

네트워크 - 암호와 시스템 보안

네트워크 - 암호와 시스템 보안

암호와 시스템 보안

목차

암호

암호시스템

(1). 암호화 기법 분류

비밀 키 암호화

(1). 비밀 키 암호방식

공개 키 암호화

(1). 공개 키 암호방식

(2). 디지털 서명

(3). 공개 키 기반 구조

(4). 인증 서비스

- 사용자인증

- 메시지 인증

시스템 보안

개요

방화벽

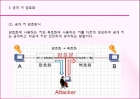

.방화벽 시스템 개념

침입 탐지 시스템

(1). 침입 탐지 시스템 개념

(2). 호스트 기반 접근

(3). 네트워크 기반 접근

4. 침입 방지 시스템

암호란

평문을 해독 불가능한 형태로 변형하거나 또는 암호화된 통

신문을 해독 가능한 형태로 변환하기 위한 원리, 수단, 방법 등을 취급하는 기술

1. 암호 시스템

암호화는 적절한 지식을 가지고는 해독되지만 그렇지 않으면 읽을 수 없는 형태로 데이터를 변환시키는 과정이다.

또한, 암호화의 반대로 해독 가능한 형태로 되돌리는 변환과정을 복호화라 한다.

암호화 기법 분류

암호화의 기법은 세가지로 분류할 수 있다.

모든 암호화 알고리즘은 평문의 각 원소를 다른 원소에 대응 시키는 대체와 평문의 원소들을 재배열하는 치환을 기본으로 한다.

2. 사용된 키의 개수에 따라 분류가 가능하다. 송신자와 수신자가 같은 키를 사용하면 대칭 키, 혹은 비밀 키 라고 하고 다른 키를 사용하면 비대칭 키, 공개 키 암호화라 한다.

2. 비밀 키 암호화

(1). 비밀 키 암호방식

암호화 키와 복호화 키가 동일한 암호방식을 의미한다.

암호화 = 복호화

3. 공개 키 암호화

....

목차

암호

암호시스템

(1). 암호화 기법 분류

비밀 키 암호화

(1). 비밀 키 암호방식

공개 키 암호화

(1). 공개 키 암호방식

(2). 디지털 서명

(3). 공개 키 기반 구조

(4). 인증 서비스

- 사용자인증

- 메시지 인증

시스템 보안

개요

방화벽

.방화벽 시스템 개념

침입 탐지 시스템

(1). 침입 탐지 시스템 개념

(2). 호스트 기반 접근

(3). 네트워크 기반 접근

4. 침입 방지 시스템

암호란

평문을 해독 불가능한 형태로 변형하거나 또는 암호화된 통

신문을 해독 가능한 형태로 변환하기 위한 원리, 수단, 방법 등을 취급하는 기술

1. 암호 시스템

암호화는 적절한 지식을 가지고는 해독되지만 그렇지 않으면 읽을 수 없는 형태로 데이터를 변환시키는 과정이다.

또한, 암호화의 반대로 해독 가능한 형태로 되돌리는 변환과정을 복호화라 한다.

암호화 기법 분류

암호화의 기법은 세가지로 분류할 수 있다.

모든 암호화 알고리즘은 평문의 각 원소를 다른 원소에 대응 시키는 대체와 평문의 원소들을 재배열하는 치환을 기본으로 한다.

2. 사용된 키의 개수에 따라 분류가 가능하다. 송신자와 수신자가 같은 키를 사용하면 대칭 키, 혹은 비밀 키 라고 하고 다른 키를 사용하면 비대칭 키, 공개 키 암호화라 한다.

2. 비밀 키 암호화

(1). 비밀 키 암호방식

암호화 키와 복호화 키가 동일한 암호방식을 의미한다.

암호화 = 복호화

3. 공개 키 암호화

....

-

스마트보안학부 편입 합격 학업계획서

스마트보안학부 편입 합격 학업계획서

대학 시절부터 습득한 네트워크 구조 이해, 시스템 운영 경험, 그리고 스마트 보안학부에서 익힐 암호 기술, 침입 탐지, 디지털포렌식 등 전문과목은 이러한 역할을 수행하는 데 필요한 실무 역량이 될 것입니다. .. -

경영지원_OT(Operational Technology, 운영기술) 보안 자기소개서

경영지원_OT(Operational Technology, 운영기술) 보안 자기소개서

저는 정보보호학과를 전공하면서 IT시스템 보안의 근간이 되는 네트워크, 시스템, 암호 이론을 바탕으로 실무형 보안역량을 쌓아왔으며, 동시에 OT(운영기술) 환경이 가진 구조적 특성과 보안 위협에 대한 이해를 .. -

2025 삼성전자_DX부문 네트워크사업부 [시스템 개발] 자기소개서 지원서와 면접자료

2025 삼성전자_DX부문 네트워크사업부 [시스템 개발] 자기소개서 지원서와 면접자료

입사 후 단기적으로는 5G/6G 장비의 소프트웨어 최적화와 네트워크 시스템 안정성 개선에 기여하고자 합니다. 장기적으로는 AI 기반 네트워크 최적화 기술을 주도하여, 사용자가 체감하는 통신 품질과 보안을 동시.. -

전자상거래를 위한 보안기술 체계 및 요소기술에 대한 이해

전자상거래를 위한 보안기술 체계 및 요소기술에 대한 이해

불류에 따라,, 전자상거래와 보안,전자성거래 보안기술 체계,암호기술의 이해,인터넷 보안, 전자상거해 응용 보안이 있습니다 한글97 버전 이상에서 사용하실 수 있습니다. 1.전자상거래와 보안 1.1전자상거래.. -

암호를 이용한 컴퓨터 네트워크 보안

암호를 이용한 컴퓨터 네트워크 보안

암호를 이용한 컴퓨터 네트워크 보안 1. 들어가며 암호화는 개인인적정보를 보호하는데 유용하게 사용될 수 있는 기법이며 인적정보의 보안에 있어서 널리 사용된다. 뿐만 아니라 개인인적정보 자체의 기밀성, .. -

(주)퓨쳐시스템 코스닥 등록 설명회

(주)퓨쳐시스템 코스닥 등록 설명회

2000. 7. 10 Samsung Securities 주요 내용 1. Investment Highlights 2. 재무현황과 경영성과 3. SecuwaySuite 2000 제품 소개 4. 사업현황 및 전망 5. 21C Vision 6. KOSDAQ 등록 개요 벤처기업대상 (.. -

퓨쳐시스템_코스닥등록 기업설명회

퓨쳐시스템_코스닥등록 기업설명회

2000. 7. 10 Samsung Securities 주요 내용 1. Investment Highlights 2. 재무현황과 경영성과 3. SecuwaySuite 2000 제품 소개 4. 사업현황 및 전망 5. 21C Vision 6. KOSDAQ 등록 개요 벤처기업대상 (대통령표창.. -

중앙대학교 일반대학원 산업보안학과 학업계획서

중앙대학교 일반대학원 산업보안학과 학업계획서

저는 대학원에서 기업의 정보보호 정책 설계와 내부통제 구조를 연구하여, 실제 산업현장에 적용 가능한 보안관리 모델을 제시하고 싶습니다. 산업 보안은 단순한 정보보호가 아니라 '산업의 신뢰'를 구축하는 학.. -

초고속 공개키 암호 시스템 사업계획서

초고속 공개키 암호 시스템 사업계획서

사업 계획서 차례 암호 기술 필요 시대적 변화와 요구 현재: 개체간의 정보전달이 공공망을 통해 이루어짐 =] 원하지 않는 정보의 노출 미래: 모든 일상 생활 활동이 유,무선 인터넷을 통해 이루어짐 =]각 개체.. -

초고속 공개키 암호 시스템 사업계획서

초고속 공개키 암호 시스템 사업계획서

사업 계획서 차례 암호 기술 필요 시대적 변화와 요구 현재: 개체간의 정보전달이 공공망을 통해 이루어짐 =] 원하지 않는 정보의 노출 미래: 모든 일상 생활 활동이 유,무선 인터넷을 통해 이루어짐 =]각 개체..