바이러스와 웜

바이러스와 웜

바이러스와 웜

바이러스와 웜

악성 소프트웨어에 관하여

악성 소프트웨어란

멜웨어(Malicious Software)

경제적 정신적 피해를 입힘

마이둠 피해 약 440억 달러

바이러스

웜

트로이목마

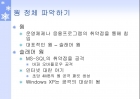

바이러스 정체

....

악성 소프트웨어에 관하여

악성 소프트웨어란

멜웨어(Malicious Software)

경제적 정신적 피해를 입힘

마이둠 피해 약 440억 달러

바이러스

웜

트로이목마

바이러스 정체

....

-

해킹,바이러스

해킹,바이러스

해킹 바이러스 경영 정보 시스템 목 차 해킹이란 1 바이러스란 2 1.25 인터넷 대란 3 기업들의 바이러스 감염 사례 4 인터넷 보안 도구 5 보안 물리적인 안전과 정신적인 안심이 이뤄질 수 있도록 하는 인프라 .. -

해킹 실태 및 대책

해킹 실태 및 대책

1. 개요 2003년 상반기동안 인터넷 사용자라면 이상한 파일이 첨부된 인터넷 메일을 무수히 받아서 아침마다 메일을 지우는 수고를 하였을 것이다. 또는 호기심에 인터넷 메일의 첨부물을 무심코 실행시켰다가 .. -

[강력추천] 2024 컴퓨터보안과활용(컴보활) 중간고사 족보 + 40문항 + 객관식, 단답형, 서술형 + 고득점

[강력추천] 2024 컴퓨터보안과활용(컴보활) 중간고사 족보 + 40문항 + 객관식, 단답형, 서술형 + 고득점

다음 중 공공키 암호화 방식에 해당하는 것은? 데이터 암호화 데이터 무결성 데이터 접근의 제한성 정답 : 파일리스바이러스 정답 : 침입 탐지 시스템(IDS) 정답 : 스니핑은 네트워크 상의 데이터를 도청하는 공격.. -

[강력추천] 2024 컴퓨터보안과활용(컴보활) 중간고사 족보 + 40문항 + 객관식, 단답형, 서술형 + 고득점

[강력추천] 2024 컴퓨터보안과활용(컴보활) 중간고사 족보 + 40문항 + 객관식, 단답형, 서술형 + 고득점

다음 중 공공키 암호화 방식에 해당하는 것은? 데이터 암호화 데이터 무결성 데이터 접근의 제한성 정답 : 파일리스바이러스 정답 : 침입 탐지 시스템(IDS) 정답 : 스니핑은 네트워크 상의 데이터를 도청하는 공격.. -

파이어 폭스와 크롬 분석

파이어 폭스와 크롬 분석

I 파이어 폭스 2 파이어 폭스란 파이어 폭스는 모질라(Mozilla) 재단에서 개발한 오픈 소스 웹 브라우저로 2004년 Firefox1.0버전이 발표되었고, 현재는 Firefox3.5버전까지 나왔다. 엄청난 속도 웹 서핑 속도.. -

네트워크 보안을 위한 공격 분류법

네트워크 보안을 위한 공격 분류법

네트워크 보안을 위한 공격 분류법 수년 동안 네트워크를 경유하는 공격들은 양적인 면에서 폭발적인 증가를 보였으며, 질적인 면에서도 단순한 방어 수단으로서는 차단하기 힘든 복잡하고 혼합된 형태로 진화해.. -

과학기술과 직업윤리 - 컴퓨터와 개인도덕성 그리고 사회정책

과학기술과 직업윤리 - 컴퓨터와 개인도덕성 그리고 사회정책

컴퓨터와 개인도덕성 그리고 사회정책 목차 5.1 서론 5.2 두 가지 주요 개념 :보편화 가능성과 가역성 5.3 컴퓨터 소프트웨어의 소유권 5.4 컴퓨터 오용: 사례들의 스펙트럼 5.5 컴퓨터와 도덕적 책임감 .. -

과학기술과 직업윤리 - 컴퓨터와 개인도덕성 그리고 사회정책

과학기술과 직업윤리 - 컴퓨터와 개인도덕성 그리고 사회정책

컴퓨터와 개인도덕성 그리고 사회정책 목차 5.1 서론 5.2 두 가지 주요 개념 :보편화 가능성과 가역성 5.3 컴퓨터 소프트웨어의 소유권 5.4 컴퓨터 오용: 사례들의 스펙트럼 5.5 컴퓨터와 도덕적 책임감 .. -

컴퓨터통신보안 개요

컴퓨터통신보안 개요

1 컴퓨터 통신 보안 2 전체 목차 1. 개요 2. 관용 암호 방식 3. 관용 암호방식을 이용한 기밀성 4. 공개키 암호 5. 인증과 디지털 서명 6. 침입자, 바이러스 및 웜 7. 암호 알고리즘 8. 인증과 키 교환 9. 전자우.. -

컴퓨터 바이러스

컴퓨터 바이러스

컴퓨터 바이러스 1. 컴퓨터의 실행에 영향을 미치는 악성 프로그램들 1) 바이러스 : 컴퓨터바이러스란 다른 실행 프로그램에 자기 자신을 복제(Replicates)하거나 기생(Attaches)하는 실행프로그램을 말한다..